معرفی موتور جستجوگر شودان

شودان (Shodan) یک موتور جستجوی قدرتمند است که برای شناسایی و جمعآوری اطلاعات در مورد دستگاههای متصل به اینترنت استفاده میشود. این موتور جستجو به کاربران اجازه میدهد تا دستگاهها را بر اساس معیارهای مختلف، مانند نوع دستگاه، سازنده، پورتهای باز و آسیبپذیریهای شناختهشده، جستجو کنند. در این مقاله ما در کارینا سکوریتی به توضیح درباره موتور جستجوگر آسیب پذیری شودان پرداختیم و درباره چگونگی کار کردن آن و روش استفاده از شودان و تاریخچه آن پرداختیم.

تاریخچه شودان

شودان در سال 2009 توسط جان ماترلی (John Matherly) راهاندازی شد. ماترلی در آن زمان دانشجوی دکتری در دانشگاه کارولینای شمالی بود. او این پروژه را با هدف ایجاد یک ابزار برای کمک به محققان امنیتی در شناسایی دستگاههای آسیبپذیر آغاز کرد.

چگونگی کارکرد شودان

شودان از یک ربات اسکنکننده استفاده میکند تا دستگاههای متصل به اینترنت را پیدا کند. این ربات از پروتکلهای مختلف، مانند HTTP، SSH و SNMP، برای جمعآوری اطلاعات از دستگاهها استفاده میکند. اطلاعات جمعآوریشده توسط شودان در یک پایگاه داده ذخیره میشوند و کاربران میتوانند از طریق رابط کاربری وب یا API شودان به آنها دسترسی داشته باشند.

آموزش کار با جستجوگر شودان

- آموزش کار با جستجوگر شودان

- آموزش کار با جستجوگر شودان

کاربردهای شودان

کاربرد های شودان به نقل از ویکی پدیا:

این وب سایت اینترنت را برای دستگاه های در دسترس عموم اسکن می کند. Shodan در حال حاضر 10 نتیجه را به کاربران بدون حساب و 50 نتیجه را به کسانی که دارای یک حساب هستند برمی گرداند. در صورتی که کاربران بخواهند محدودیت را رفع کنند، باید دلیل و هزینه ای بپردازند. کاربران اصلی Shodan متخصصان امنیت سایبری، محققان و سازمان های مجری قانون هستند. در حالی که مجرمان سایبری نیز می توانند از وب سایت استفاده کنند، برخی به بات نت هایی دسترسی دارند که می توانند همان کار را بدون شناسایی انجام دهند.

شودان کاربردهای مختلفی دارد، از جمله:

تحقیق امنیتی

شودان میتواند برای شناسایی دستگاههای آسیبپذیر استفاده شود. این اطلاعات میتواند برای کمک به محققان امنیتی در رفع آسیبپذیریها و جلوگیری از حملات سایبری استفاده شود.

تجزیه و تحلیل شبکه

شودان میتواند برای تجزیه و تحلیل شبکهها استفاده شود. این اطلاعات میتواند برای شناسایی نقاط ضعف شبکه و بهبود امنیت شبکه استفاده شود.

شناسایی دستگاهها

شودان میتواند برای شناسایی دستگاههای متصل به اینترنت استفاده شود. این اطلاعات میتواند برای اهداف مختلف، مانند بازاریابی یا تحقیق، استفاده شود.

لیستی از کاربردهای مختلف شودان:

- تحقیق امنیتی:

- شناسایی دستگاههای آسیبپذیر

- شناسایی دستگاههای جدید یا ناشناخته

- تجزیه و تحلیل حملات سایبری

- تجزیه و تحلیل شبکه:

- شناسایی نقاط ضعف شبکه

- شناسایی ترافیک شبکه غیرعادی

- تجزیه و تحلیل عملکرد شبکه

- شناسایی دستگاهها:

- بازاریابی

- تحقیق

- نظارت

مزایا و معایب شودان

شودان یک ابزار قدرتمند است که میتواند برای اهداف مختلفی استفاده شود. با این حال، مهم است که از مزایا و معایب شودان آگاه باشید.

مزایا:

- امکان دسترسی به اطلاعات گسترده در مورد دستگاههای متصل به اینترنت

- امکان جستجو بر اساس معیارهای مختلف

- امکان استفاده از API شودان برای توسعه برنامههای کاربردی سفارشی

معایب:

- امکان دسترسی به اطلاعات حساس

- امکان استفاده از شودان برای اهداف مخرب

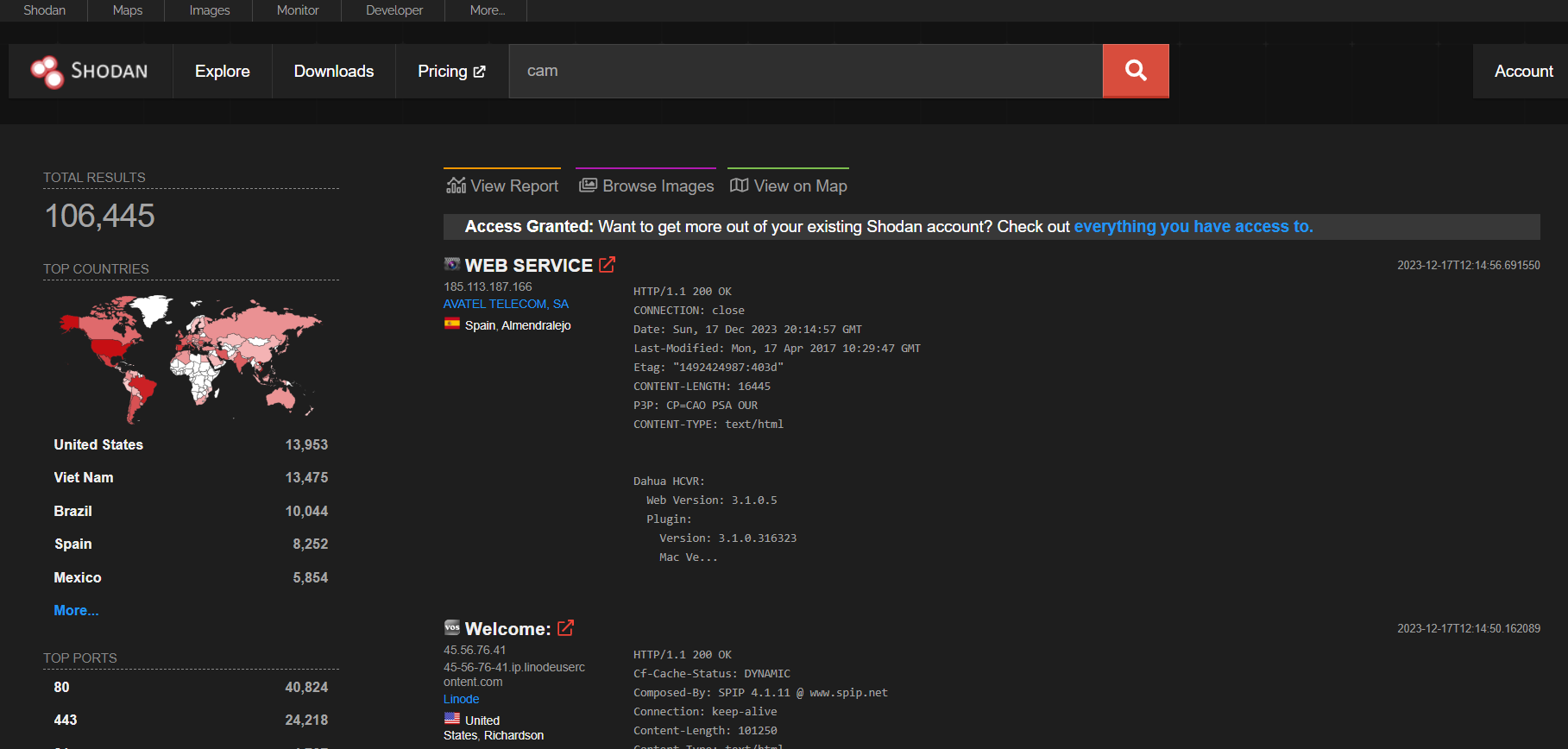

نحوه استفاده از شودان

برای استفاده از شودان، ابتدا باید یک حساب کاربری ایجاد کنید. سپس میتوانید از رابط کاربری وب یا API شودان برای جستجو و دسترسی به اطلاعات جمعآوریشده استفاده کنید.

رابط کاربری وب شودان

رابط کاربری وب شودان یک ابزار کاربرپسند است که به کاربران اجازه میدهد تا به راحتی دستگاهها را جستجو و اطلاعات آنها را مشاهده کنند.

API شودان

API شودان به کاربران اجازه میدهد تا از شودان در برنامههای کاربردی سفارشی خود استفاده کنند. این API شامل مجموعهای از توابع است که میتوانند برای جستجو، جمعآوری و مدیریت اطلاعات شودان استفاده شوند.

مقایسه Shodan با موتورهای جستجوی امنیتی دیگر مانند Censys و ZoomEye

در دنیای امنیت سایبری، ابزارهایی برای جستجوی اطلاعات درباره دستگاه های متصل به اینترنت و آسیب پذیری های احتمالی آن ها، نقش حیاتی دارند. Shodan، Censys و ZoomEye سه موتور جستجوی معروف در این حوزه هستند که توسط تحلیلگران امنیت، هکرهای اخلاقی و پژوهشگران مورد استفاده قرار می گیرند. اما تفاوت این ابزارها در چیست؟ کدام یک برای چه نوع کاربری مناسب تر است؟ در ادامه به مقایسه دقیق این سه ابزار می پردازیم.

| نوع داده های جمع آوری شده | دقت به روزرسانی ها و پوشش جهانی |

| نحوه کارکرد جستجو | محدودیت ها و دسترسی به داده |

| کاربردهای اصلی هر ابزار |

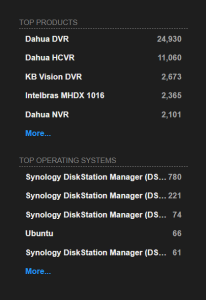

1. نوع داده های جمع آوری شده

- موتور جستجوی Shodan به طور خاص به جمع آوری اطلاعات دستگاه های متصل به اینترنت می پردازد. این اطلاعات شامل بنر سرویس ها، پورت های باز، نرمافزارها و سیستمعاملهایی است که توسط این دستگاهها استفاده میشود. این ابزار بهویژه برای شناسایی دستگاه های IoT، سیستم های صنعتی و زیرساخت های عمومی مناسب است. به عبارت دیگر، شادن بیشتر به دنبال شناسایی سخت افزارها و دستگاه های متصل به شبکه است.

- Censys: Censys بیشتر داده هایی را از لایه های امنیتی شبکه و پروتکل های رمزنگاری مانند SSL/TLS جمع آوری می کند. این ابزار به ویژه برای تحلیل اطلاعات گواهینامه های SSL، آدرس های IP و سرویس های شبکه مانند DNS کاربرد دارد. Censys معمولاً برای شناسایی آسیب پذیری های امنیتی در سطح لایه های بالاتر شبکه و بررسی استانداردهای امنیتی استفاده می شود.

- ZoomEye: ZoomEye مشابه Shodan اطلاعاتی در مورد دستگاه های متصل به اینترنت جمع آوری می کند اما تمرکز بیشتری روی وب سایت ها و آسیب پذیری های نرم افزاری دارد. این موتور جستجو نه تنها پروتکل های رایج را بررسی می کند، بلکه برای شناسایی و تحلیل آسیب پذیری های موجود در سیستم ها و نرم افزارهای تحت وب بسیار مفید است.

2. نحوه کارکرد جستجو

- موتور جستجوی Shodan جستجو را بر اساس داده های «بنر» انجام می دهد که در واقع به اطلاعات متنی می پردازد که سرویس ها هنگام اتصال به شبکه از خود منتشر می کنند. این داده ها می تواند شامل نام نرم افزار، نسخه، و حتی آسیب پذیری های شناخته شده باشد. این ویژگی به Shodan امکان می دهد که اطلاعات دقیقی درباره دستگاه های مختلف در سطح جهانی ارائه دهد.

- Censys: Censys به طور خاص برای جستجو و تجزیه وتحلیل اطلاعات گواهی نامه ها و سرویس های رمزنگاری شده طراحی شده است. این موتور جستجو می تواند اطلاعات مربوط به گواهی نامه های SSL، شرایط امنیتی، و دیگر داده های رمزنگاری را شناسایی و تحلیل کند. روش جستجوی آن بیشتر به صورت آکادمیک و تحقیقی است و برای متخصصین امنیت و تحلیلگران مناسب است.

- ZoomEye: ZoomEye رویکردی مشابه Shodan دارد اما به طور گسترده تری برای جستجو در وب سایت ها و آسیب پذیری های نرم افزاری مورد استفاده قرار می گیرد. این موتور جستجو قادر است آسیب پذیری های وب و نرم افزارهایی که در حال اجرا بر روی دستگاه ها و سرورها هستند را شناسایی کند. یکی از ویژگی های کلیدی ZoomEye امکان جستجوی ترکیبی است که هم اطلاعات دستگاه ها و هم آسیب پذیری ها را پوشش می دهد.

3. کاربردهای اصلی هر ابزار

- Shodan: Shodan بیشتر برای شناسایی دستگاه های متصل به اینترنت و شناسایی آسیب پذیری های فیزیکی در شبکه های سازمانی و دولتی استفاده می شود. این ابزار برای کسانی که می خواهند تحلیل های امنیتی در سطح تجهیزات مانند سرورها، دوربین های مداربسته، دستگاه های IoTانجام دهند، بسیار مناسب است.

- Censys: Censys برای تحلیل گواهینامه های SSL/TLS و بررسی استانداردهای رمزنگاری بسیار مفید است. این ابزار معمولاً توسط تحلیلگران امنیت برای شناسایی ضعف ها و آسیب پذیری ها در لایه های امنیتی شبکه استفاده می شود. Censys برای بررسی امنیت سرویس های اینترنتی و انجام تحقیقاتی در زمینه رمزنگاری و حریم خصوصی عالی است.

- ZoomEye: ZoomEye برای افرادی که به دنبال شناسایی آسیب پذیری های نرم افزاری، مشکلات امنیتی در وب سایت ها و تحلیل دقیق سیستم های شبکه هستند، مناسب است. این ابزار برای پژوهشگران و هکرهای اخلاقی که به دنبال کشف آسیب پذیری های وب سایت ها یا سرورهای خاص هستند، کاربرد دارد.

4. دقت به روزرسانی ها و پوشش جهانی

- Shodan: Shodan به روزرسانی های دوره ای دارد که برخی از اطلاعات آن ممکن است قدیمی باشد، به ویژه در مناطقی که اتصال به اینترنت محدود است. اما این ابزار پوشش گسترده ای از دستگاه ها و تجهیزات در سطح جهانی دارد و به ویژه در دستگاه های IoT بسیار دقیق است.

- Censys: Censys به روزرسانی هایی با دقت بالا و به صورت مستمر ارائه می دهد. این ویژگی آن را به یک ابزار مفید برای کسانی تبدیل می کند که نیاز به اطلاعات دقیق و به روز در سطح سرویس های شبکه و رمزنگاری دارند. اطلاعات Censys معمولاً به طور دقیق تری از دیگر منابع به روزرسانی می شود.

- ZoomEye: ZoomEye به روزرسانی هایی سریع تر از Shodan دارد، به ویژه در مناطق خاص مانند چین و آسیا. این موتور جستجو در این مناطق بسیار دقیق است، ولی در مناطق دیگر گاهی ممکن است داده ها تاخیر داشته باشند.

5. محدودیت ها و دسترسی به داده ها

- Shodan: Shodan نسخه رایگان دارد که محدودیت هایی در استفاده از API و دسترسی به داده های دقیق تر دارد. برای استفاده از امکانات حرفه ای و دسترسی به اطلاعات بیشتر، کاربران باید اشتراک ویژه خریداری کنند.

- Censys: Censys هم برای استفاده از API رایگان ارائه می دهد، اما دسترسی به داده های بیشتر نیازمند اشتراک تجاری است. Censys همچنین محدودیت هایی در تعداد درخواست های روزانه و داده های قابل دسترس دارد.

- ZoomEye: ZoomEye امکانات بیشتری برای دسترسی رایگان به داده ها دارد، اما برخی از داده ها برای کاربران تأییدشده و با هویت مشخص در دسترس قرار می گیرد. این ابزار همچنین برخی از امکانات ویژه را به کاربران پرداختی ارائه می دهد.

نتیجهگیری

شودان یک ابزار قدرتمند است که میتواند برای اهداف مختلفی استفاده شود. با این حال، مهم است که از مزایا و معایب شودان آگاه باشید و از آن به صورت مسئولانه استفاده کنید. کارینا سکوریتی در این مقاله به توضیح درباره موتور جستجوگر شودان پرداخت و روش استفاده از شودان و همچنین چگونگی استفاده از آن را توضیح داده است. امیدواریم از مطالعه این مقاله بهره کافی را برده باشید، در صورتی که هنوز هم درباره موتور جستجوگر شودان سوالی دارید میتوانید به راحتی در بخش کامنت های این مقاله پرسش و پاسخ داشته باشید.

من از شودان برای آزمایش سناریو های تست نفوذم استفاده میکنم واقعا چیزی بود که دنیای امنیت و پنتست نیازش داشت

سلام و عرض ادب. بله موتور جستجوگر شودان یکی از بهترین و کاربردی ترین ابزار های تست نفوز به حساب می آید.

یه سوال از شودان میشه برای کشف آسیب پذیری های وب هم استفاده کرد؟

سلام و عرض ادب. بله، شودان (Shodan) می تواند برای کشف آسیب پذیری های وب و سیستم های متصل به اینترنت استفاده شود. به این خاظر که به جای ایندکس کردن صفحات وب، دستگاه ها، سرویس ها و سیستم های متصل به اینترنت را ایندکس می کند. این ابزار می تواند اطلاعات مفیدی درباره سرور ها، پورت های باز، سرویس های در حال اجرا و حتی دستگاه های IoT در اختیار شما قرار دهد.

جستجوگر Shodan نسخه پرمیوم دارین؟

بله، شودان نسخه های پرمیوم (Premium) ارائه می دهد که امکانات بیشتری نسبت به نسخه رایگان در اختیار کاربران قرار می دهد. نسخه های پرمیوم برای کاربران حرفه ای، سازمان ها و محققان امنیتی طراحی شده اند که نیاز به دسترسی به داده های پیشرفته تر و قابلیت های بیشتری دارند.

من میخوام یه رنج مشخص از آیپی های یه شهر رو تو ایتالیا پیدا کنم چطور میتونم با شودان این کار رو انجام بدم؟

سلام و عرض ادب. برای پیدا کردن یک رنج مشخص از آی پی های متعلق به یک شهر خاص در ایتالیا با استفاده از شودان ، می توانید از فیلتر ها و کوئری های پیشرفته Shodan استفاده کنید. Shodan امکان جستجو بر اساس موقعیت جغرافیایی (Geolocation) را فراهم می کند و شما می توانید با استفاده از این قابلیت، آی پی های مربوط به یک شهر خاص را پیدا کنید. برای این کار ابتدا محدوده جغرافیایی را تعیین کنید سپس از فیلتر geo استفاده کنید و فرمت کوئری را نهایی کنید و آن را در شودان اجرا کنید.

چیکار حالا کنیم که سیستمامون امن باشن نتونن با شودان پیدامون کنن و وارد دوربینا و دستگاها بشن؟ آموزش امنیت در حوزه صنعتی هم میدین؟

سلام و عرض ادب. برای افزایش امنیت سیستم های صنعتی و جلوگیری از دسترسی غیر مجاز به دستگاه ها و دوربین ها، می توانید از راهکار هایی مانند به روزرسانی منظم، استفاده از رمز های عبور قوی، احراز هویت چندعاملی (MFA)، استفاده از شبکه های ایمن، نظارت بر ترافیک شبکه و ثبت فعالیت ها، استفاده از پروتکل های امن، ارزیابی دوره ای تست امنیت و محدود کردن دسترسی ها مبتنی بر نقش آن ها استفاده کنید.

چه جالب هست شودان، یعنی باهاش میشه به همه ی سیستم های آنلاین دنیا که آیپی و پورت فعال دارن دسترسی داشت 😐

آقا یه سوال از شودان برای هک قانونی و پنتست هم میشه استفاده کرد؟ روش هاش چیا هست؟

سلام وعرض ادب. بله، شودان می تواند به عنوان یک ابزار قدرتمند در هک قانونی (Ethical Hacking) و تست نفوذ (Penetration Testing) استفاده شود که روش های بسیار زیادی دارند که نمی توان در قالب یک متن کوتاه توضیح داد. با این حال، استفاده از Shodan باید با رعایت قوانین و اصول اخلاقی انجام شود و تنها بر روی سیستم هایی که مجوز دارید، استفاده شود.

جالبه با استفاده ازش میشه آسیب پذیری سیستم های خودمون رو بفهمیم و رفعش کنیم، من یه دوربین دیدم با آیپی و پورتش بدون رمز عبور و یوزر میشد وارد شد دید البته خارج بود! ولی خیلی بد بود واقعا که هیچ تمهید امنیتی نداشتن و همینجوری باز بودن دوربینا